6. Februar 2026

Welche Daten werden übertragen und welche Vorteile hat NFC? Eine Einführung und Einschätzung der Nutzung sowie der Risiken vom BSI.

Kontaktloses Bezahlen via Near Field Communication (NFC) hält Einzug in unserem digitalen Alltag. Dabei kann sowohl eine Giro- oder Kreditkarte als auch ein Smartphone (oder andere mobile Endgeräte Smart Watches und Tablets) zum Übertragen der Bezahldaten dienen.

Um Bezahlvorgänge unkomplizierter, schneller und trotzdem sicher zu gestalten, gibt es die sogenannte Near Field Communication, kurz NFC. NFC funktioniert mit einer entsprechenden Girokarte (erkennbar am Wellen-Symbol) oder mit NFC-fähigen Smartphones (oder auch einiger Smart Watches sowie Tablets) samt installierter App. So können Sie ganz entspannt bezahlen, indem Sie ihr Smartphone oder die Karte nah ans Kassenterminal halten. Geringe Beträge funktionieren sogar ohne die Eingabe einer PIN.

Ob kontaktloses Bezahlen mit einer Karte oder einem mobilen Endgerät sicherer ist und wie genau der Bezahlvorgang funktioniert, haben wir für Sie im Folgenden zusammengestellt.

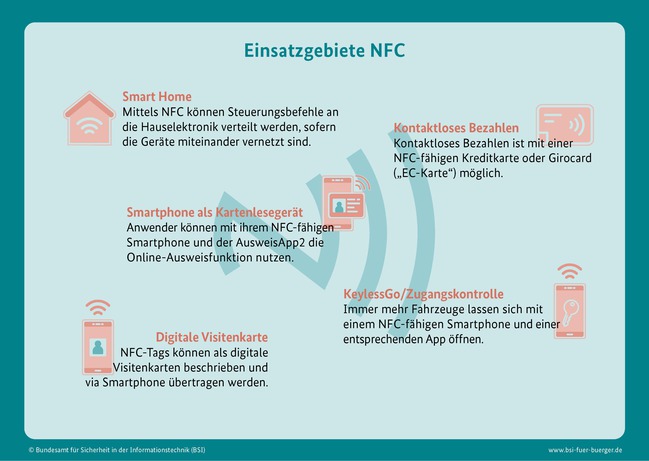

Einsatzgebiete von Near Field Communication (NFC)

NFC ist ähnlich wie WLAN und Bluetooth ein sehr häufig eingesetzter Funkstandard in unserem digitalen Alltag. Die Einsatzgebiete sind vielfältig: Das kontaktlose Bezahlen via NFC-fähigem Endgerät stellt dabei wohl das prominenteste Anwendungsfeld dar. Funktionen der Online-Ausweisfunktion über die AusweisApp oder “schlüssellose” Zugangssysteme bei Autos oder Gebäuden werden mittlerweile ebenfalls recht häufig eingesetzt.

Ausserdem können sogenannte NFC-Sticker oder -token gekauft, auf entsprechende Befehle programmiert und an Gegenständen angebracht werden. Zum Beispiel platziert man einen NFC-Sticker am Wohnzimmertisch, der den Befehl hat, alle NFC-Geräte, die an diesen Sticker gehalten werden, in den Gastzugang des WLAN-Netzwerks aufzunehmen. So vermeiden Sie, dass Sie jedes Mal das Passwort an Ihre Gäste herausgeben müssen.

Die Einsatzgebiete von Near Field Communincation:

Wie sicher ist die Near Field Communication (NFC)?

Es ist schnell und bequem, doch wie sicher ist kontaktloses Bezahlen wirklich? Durch die Near Field Communication ist es möglich, auf sehr kurze Distanz kleine Datenmengen zu übertragen. Dazu zählen Zugangs-, Bezahldaten oder Datenpakete, die beispielsweise Passwörter oder andere Codes enthalten. Bei der Kommunikation mittels NFC darf die Distanz zwischen Sender und Empfänger – in unserem Fall Smartphone bzw. Bankkarte und Bezahlterminal – maximal zehn Zentimeter betragen.

Beim Bezahlvorgang wird ein sogenannter Token samt kryptografischer Verschlüsselung übertragen. Dieser Datensatz ist nur für diesen einen Bezahlvorgang gültig. Es ist ein mehrstelliger Code, der sozusagen die verschlüsselte Version der Konto- und Bezahldaten des Käufers ist. Die Zahlungsdaten sind für das entsprechende Zahlungsnetzwerk (z.B. Visa oder Mastercard) sowie für die entsprechende Bank einsehbar.

Ist kontaktloses Bezahlen ein Risiko?

Auch wenn das Bezahlen sehr sicher und das Abgreifen von sensiblen Zahlungsdaten fast unmöglich erscheint, ist es theoretisch möglich, dass Angreifer diese Daten abschöpfen. Doch dazu müssten Betrüger zum Zeitpunkt der Transaktion räumlich sehr nah an ihr Opfer heran. Ausserdem blockieren sich mehrere NFC-fähige Karten, die sich im Portemonnaie befinden, häufig gegenseitig (z.B. der neue Personalausweis oder eine Kreditkarte). Karten “im Vorbeigehen” abzugreifen ist also unwahrscheinlich.

Quelle: BSI